Mod: Unnötiges Volltext-/Direktzitat entfernt! ![]()

![]() Forenregeln beachten und Die Zitat Funktion des Forums richtig nutzen

Forenregeln beachten und Die Zitat Funktion des Forums richtig nutzen

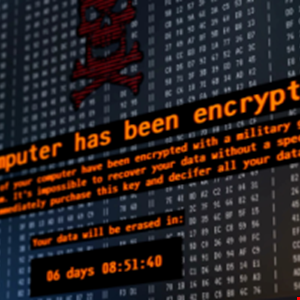

Moin, nein habe ich nicht, da ich noch Daten retten wollte. Portweiterleitung ist keine mehr aktiv. Trotzdem kam nach dem Firmwareupdate auf die aktuelle Version die Deadbolt Anmeldung nach 2 Tagen wieder.